本系列文章简介:

在信息化时代,虚拟化技术以其独特的优势,正逐渐成为推动信息技术发展的重要力量。其中,Linux容器(Linux Containers,简称LXC)作为一种轻量级的虚拟化技术,正日益受到业界的广泛关注。LXC不仅继承了传统虚拟化技术的诸多优点,还在资源利用率、启动速度以及系统隔离性等方面表现出色,因而成为许多企业和开发者首选的虚拟化解决方案。

本系列文章旨在全面而深入地剖析LXC的原理及应用,帮助大家深入理解这一技术的核心机制,掌握其在实际场景中的应用技巧。我们将从LXC的基本概念入手,逐步深入其架构、工作原理以及关键特性,让大家对LXC有一个全面的认识。同时,我们还将结合具体的案例和实践经验,详细讲解LXC在容器化应用、云计算平台以及微服务架构等领域的应用方法和最佳实践,帮助大家将理论知识转化为实际能力。

通过本系列文章的学习,相信你将能够更好地理解和运用LXC技术,将其应用于实际工作中,提升系统的性能、可靠性和灵活性。让我们一同踏上这场关于LXC的探索之旅,共同见证虚拟化技术的美好未来。

欢迎大家订阅《Java技术栈高级攻略》专栏,一起学习,一起涨分!

目录

一、LXC概述

1.1 LXC简介

1.2 LXC与虚拟化技术的关系

1.3 LXC的发展历程

二、LXC技术原理

2.1 Linux命名空间(Namespaces)

2.1.1 PID命名空间

2.1.2 IPC命名空间

2.1.3 Network命名空间

2.1.4 Mount命名空间

2.1.5 UTS命名空间

2.1.6 User命名空间

2.1.7 Cgroup命名空间

2.2 Linux控制组(Cgroups)

2.2.1 Cgroups的功能与原理

2.2.2 Cgroups与资源管理

2.3 联合文件系统(UnionFS)

2.3.1 联合文件系统的原理

2.3.1 联合文件系统在LXC中的应用

三、LXC的配置与管理

四、LXC的应用场景

五、LXC的安全与隔离

六、LXC的未来展望

七、结语

一、LXC概述

1.1 LXC简介

LXC(Linux Containers)是一种操作系统级别的虚拟化技术,它允许在一个物理主机上运行多个相互隔离的Linux系统。LXC基于Linux内核的cgroup和namespace等特性,可以提供一个轻量级的虚拟化环境。

LXC可以在一个主机上同时运行多个容器,每个容器都具有自己的文件系统、进程空间和网络环境,可以看作是一个独立的虚拟机。与传统的虚拟化技术相比,LXC更加轻量级和高效,并且可以更好地利用物理主机的资源。

LXC提供了一组工具和API,可以方便地创建、管理和监控容器。用户可以使用这些工具来创建和启动容器,配置容器的资源限制和网络设置,以及监控容器的运行状态。

LXC广泛应用于容器化部署、容器云和微服务架构等场景。它可以提供更好的资源利用率、更快的启动时间和更好的性能,同时还可以方便地进行容器间的通信和资源共享。

1.2 LXC与虚拟化技术的关系

LXC是一种操作系统级别的虚拟化技术,与传统的基于虚拟机的虚拟化技术有所不同。它们之间的关系可以总结如下:

-

虚拟机技术(如VMware、VirtualBox和KVM等):虚拟机技术是一种基于硬件的虚拟化技术,它可以在一台物理主机上运行多个独立的虚拟机,每个虚拟机都有自己的操作系统和应用程序。虚拟机技术需要模拟整个计算机系统,包括硬件和操作系统,因此相对而言比较重量级。

-

LXC:LXC是一种操作系统级别的虚拟化技术,它利用Linux内核的特性,在一个物理主机上创建多个隔离的容器。每个容器共享宿主机的操作系统内核,但具有独立的文件系统、进程空间和网络环境。相对于虚拟机技术,LXC更加轻量级和高效,可以提供更好的资源利用率和性能。

虚拟机技术和LXC可以在不同的场景中使用。虚拟机技术通常用于需要完全隔离的应用场景,如多租户云环境,每个租户可以拥有自己的操作系统和网络环境。而LXC适用于轻量级的容器化部署和微服务架构,可以更好地利用物理主机的资源,并提供更快的启动时间和更好的性能。

此外,还有一种类似的技术叫做Docker,它基于LXC和namespace等技术,为容器提供了更高级的管理和打包功能。Docker通过使用镜像的方式,可以更方便地创建、分享和部署容器,使得容器的使用更加简单和灵活。

1.3 LXC的发展历程

LXC(Linux Containers)是一个开源的容器化技术,其发展历程可以追溯到早期的Linux-VServer项目。以下是LXC的发展历程:

-

Linux-VServer:Linux-VServer是于2001年开始开发的一个操作系统级别的虚拟化技术。它利用Linux内核的特性,将系统划分为多个独立的虚拟服务器,每个服务器都有自己的文件系统、进程空间和网络环境。Linux-VServer提供了一种轻量级的虚拟化解决方案,但由于管理和使用的复杂性,其应用范围受到了限制。

-

LXC的诞生:LXC项目于2008年由Daniel Lezcano和Serge Hallyn发起,旨在改进和简化Linux-VServer的使用体验,并提供更好的容器管理工具。LXC利用Linux内核的cgroups、namespace和chroot等功能,为容器提供了更好的隔离性和轻量级的虚拟化环境。

-

LXC 1.0发布:LXC 1.0是LXC项目的首个正式发布版,于2014年发布。LXC 1.0引入了一系列新的功能和改进,包括更好的容器隔离性、网络和存储管理、资源控制和安全性提升等。LXC 1.0的发布标志着LXC进入了一个更加稳定和成熟的阶段。

-

LXC的进一步发展:随着容器化技术的兴起,LXC在容器生态系统中扮演了重要的角色。LXC不仅作为自己独立的容器化技术,还为其他容器管理工具如Docker和Kubernetes提供了基础技术支持。LXC持续进行改进和优化,增强容器的性能、可靠性和安全性,使其在云计算、大数据和微服务等领域得到广泛应用。

总结来说,LXC的发展历程经历了从Linux-VServer到LXC的演进,它在容器化技术的历史中起到了重要的作用,并持续推动着容器化技术的发展和创新。

二、LXC技术原理

2.1 Linux命名空间(Namespaces)

2.1.1 PID命名空间

在Linux操作系统中,命名空间(Namespaces)是一种隔离机制,用于将系统资源进行隔离,使得在一个命名空间中运行的进程看起来好像在独立的系统中运行一样。其中之一是PID(Process ID)命名空间。

PID命名空间(PID namespace)允许在一个系统中创建多个独立的进程ID空间,每个进程在一个PID命名空间中有唯一的进程ID。这意味着在不同的PID命名空间中可以有相同的进程ID,但它们实际上是不同的进程。

PID命名空间的主要优势在于提供了进程隔离。在一个PID命名空间中,进程只能访问和管理该命名空间内的进程,无法看到和干扰其他命名空间中的进程。这为容器化技术提供了一个重要的基础,可以实现在一个系统上运行多个隔离的容器,每个容器都有自己独立的进程ID空间。

通过PID命名空间,容器可以在自己的进程ID空间内运行,与宿主系统和其他容器完全隔离。这样做不仅可以提供更好的安全性,还可以使容器之间的进程不会相互影响,实现更好的资源管理和隔离。

使用命令行工具如unshare或编程接口如clone()可以创建新的PID命名空间。容器管理工具如Docker和LXC则会在创建容器时自动创建PID命名空间,确保容器内的进程在独立的PID命名空间中运行。

总之,PID命名空间是Linux中一种重要的命名空间,用于实现进程隔离和容器化技术。通过PID命名空间,容器内的进程可以在独立的进程ID空间中运行,提供更好的隔离和管理。

2.1.2 IPC命名空间

IPC命名空间(IPC namespace)是Linux中的一种命名空间,用于隔离进程间通信(IPC)机制。IPC命名空间允许在同一系统中创建多个独立的IPC资源,每个命名空间内的进程只能访问和控制该命名空间内的IPC资源,而无法看到和干扰其他命名空间的IPC资源。

在Linux中,进程间通信机制包括共享内存(Shared Memory)、消息队列(Message Queues)和信号量(Semaphore)。这些IPC资源通常以全局的方式存在于系统中,任何进程都可以访问和使用它们。

通过IPC命名空间,可以在同一系统中创建多个隔离的IPC资源,每个命名空间内的进程可以独立地创建和使用自己的IPC资源。这样做的好处是实现了进程间通信的隔离,避免了不同命名空间内的进程互相干扰和竞争。

使用命令行工具如unshare或编程接口如clone()可以创建新的IPC命名空间。容器管理工具如Docker和LXC在创建容器时会自动创建IPC命名空间,确保容器内的进程在独立的IPC命名空间中运行。

总之,IPC命名空间是Linux中的一种命名空间,用于隔离进程间通信机制。通过IPC命名空间,不同命名空间的进程可以独立地创建和使用自己的IPC资源,实现了进程间通信的隔离。

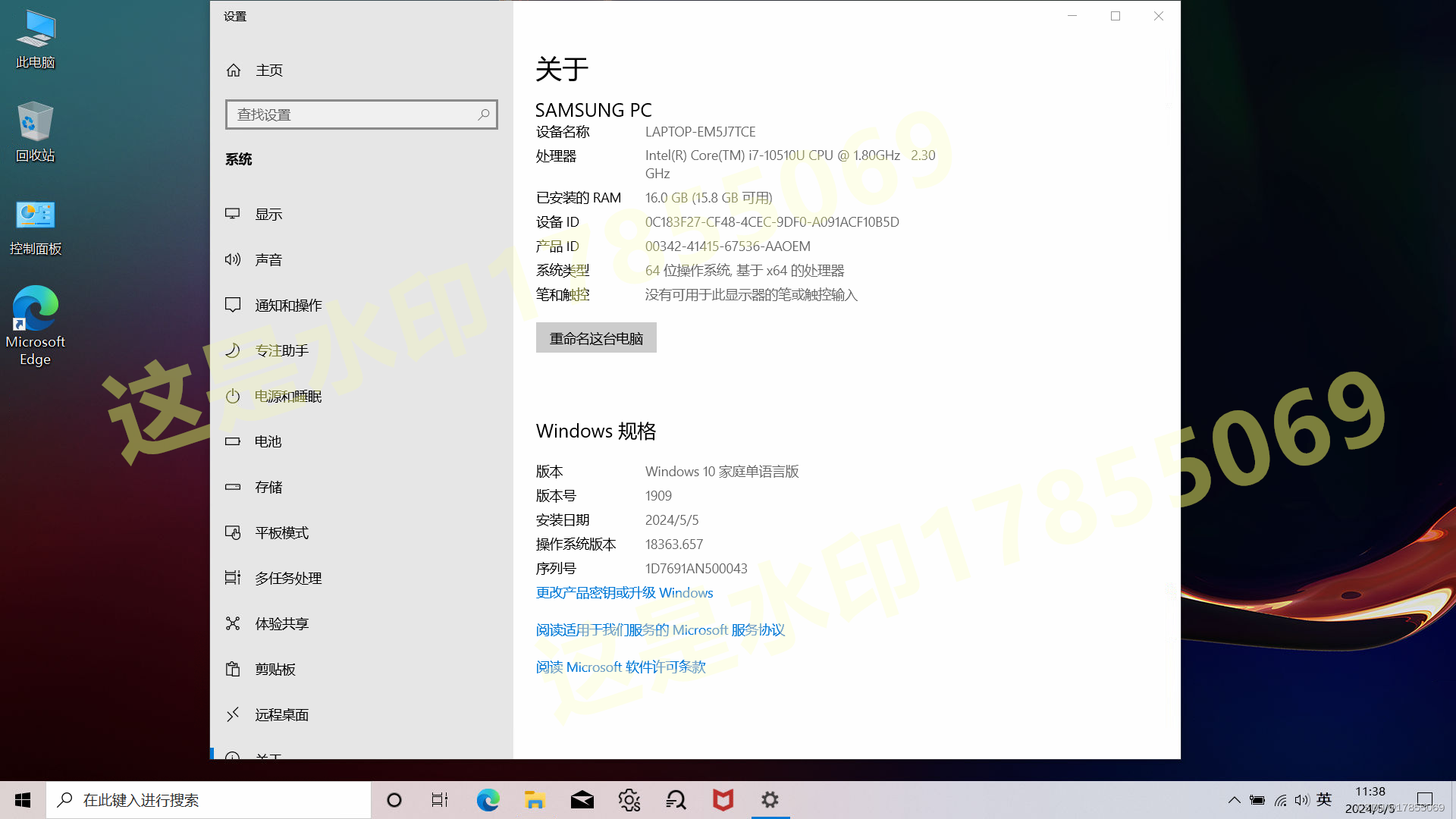

2.1.3 Network命名空间

Network命名空间是Linux中的一种命名空间,用于隔离网络栈、网络接口和网络配置。每个Network命名空间都有自己独立的网络设备、IP地址、路由表和网络连接,使得不同命名空间的进程可以在相互隔离的网络环境中运行。

通过Network命名空间,可以创建多个独立的网络环境,每个命名空间内的进程可以独立地配置和管理自己的网络。这样做的好处是实现了网络的隔离,可以避免不同命名空间的进程互相干扰和竞争。

在Linux中,可以使用命令行工具如ip netns或编程接口如CLONE_NEWNET来创建和管理Network命名空间。容器管理工具如Docker和LXC在创建容器时会自动创建Network命名空间,确保容器内的进程在独立的网络命名空间中运行。

总之,Network命名空间是Linux中的一种命名空间,用于隔离网络栈、网络接口和网络配置。通过Network命名空间,不同命名空间的进程可以在相互隔离的网络环境中运行,实现了网络的隔离。

2.1.4 Mount命名空间

Mount命名空间是Linux中的一种命名空间,用于隔离文件系统挂载点。每个Mount命名空间都有自己的挂载点列表,使得不同命名空间的进程可以在独立的文件系统环境中运行。

通过Mount命名空间,可以创建多个独立的文件系统环境,每个命名空间内的进程可以独立地挂载和卸载文件系统,不会影响其他命名空间中的文件系统。这种隔离可以为容器化应用提供更好的安全性和灵活性。

在Linux中,可以使用命令行工具如unshare -m或编程接口如CLONE_NEWNS来创建和管理Mount命名空间。容器管理工具如Docker和LXC在创建容器时会自动创建Mount命名空间,确保容器内的进程在独立的文件系统环境中运行。

总之,Mount命名空间是Linux中的一种命名空间,用于隔离文件系统挂载点。通过Mount命名空间,不同命名空间的进程可以在独立的文件系统环境中运行,实现了文件系统的隔离。

2.1.5 UTS命名空间

UTS命名空间是Linux中的一种命名空间,用于隔离主机名和域名。每个UTS命名空间都有自己的主机名和域名,使得不同命名空间中的进程可以有不同的标识,从而实现进程的隔离。

通过UTS命名空间,可以为不同的进程提供不同的主机名,使得它们在逻辑上好像运行在不同的主机上。这种隔离可以为容器化应用提供更好的安全性和可扩展性,同时也方便了系统管理员对不同进程的管理。

在Linux中,可以使用命令行工具如unshare -u或编程接口如CLONE_NEWUTS来创建和管理UTS命名空间。容器管理工具如Docker和LXC在创建容器时会自动创建UTS命名空间,确保容器内的进程有独立的主机名和域名。

总之,UTS命名空间是Linux中的一种命名空间,用于隔离主机名和域名。通过UTS命名空间,不同命名空间中的进程可以有不同的标识,实现了进程的隔离。这种隔离可以提供更好的安全性和可扩展性,方便系统管理员对进程进行管理。

2.1.6 User命名空间

User命名空间是Linux中的一种命名空间,用于隔离用户和用户组的身份标识。每个User命名空间都有自己的用户和用户组数据库,使得不同命名空间中的进程可以有不同的用户身份,从而实现进程的隔离。

通过User命名空间,可以为不同的进程提供不同的用户身份,使得它们在逻辑上好像运行在不同的用户环境中。这种隔离可以为容器化应用提供更好的安全性和可扩展性,同时也方便了系统管理员对不同进程的管理。

在Linux中,可以使用命令行工具如unshare -r或编程接口如CLONE_NEWUSER来创建和管理User命名空间。容器管理工具如Docker和LXC在创建容器时会自动创建User命名空间,并为容器内的进程指定独立的用户身份。

需要注意的是,User命名空间对于普通用户来说需要特权(root)访问权限。这是因为User命名空间的隔离需要在内核级别进行,并且涉及到资源的分配和控制。

总之,User命名空间是Linux中的一种命名空间,用于隔离用户和用户组的身份标识。通过User命名空间,不同命名空间中的进程可以有不同的用户身份,实现了进程的隔离。这种隔离可以提供更好的安全性和可扩展性,方便系统管理员对进程进行管理。

2.1.7 Cgroup命名空间

在Linux中,Cgroup是一种资源控制机制,用于限制和管理进程组的资源使用。它允许系统管理员将一组进程放入一个Cgroup中,并为该Cgroup分配资源限制,如CPU、内存、磁盘等。

Cgroup可以与Linux命名空间结合使用,以实现更细粒度的资源隔离和管理。通过将一组进程置于特定的Cgroup中,可以限制它们的资源使用,并且这些限制只对该Cgroup中的进程生效。这样就可以实现进程之间的资源隔离,以及资源的细粒度管理。

Cgroup命名空间的概念并不存在。Cgroup是Linux中的资源控制机制,而命名空间是用于隔离和虚拟化进程的一种机制。这两者可以结合使用,但并不是同一个概念。

2.2 Linux控制组(Cgroups)

2.2.1 Cgroups的功能与原理

Linux控制组(Cgroups)是一种资源管理机制,用于限制和管理进程组的资源使用,包括CPU、内存、磁盘IO、网络等。Cgroups的功能和原理如下:

-

资源限制:Cgroups允许系统管理员将一组进程放入一个Cgroup中,并为该Cgroup分配资源限制。这些限制可以是硬限制,即不能超过指定的资源使用量,也可以是软限制,即可以超过指定的资源使用量,但可能受到惩罚。资源限制可以用于实现进程之间的资源隔离和保护。

-

资源统计:Cgroups可以实时统计Cgroup中进程组的资源使用情况。管理员可以通过查看这些统计信息来监控和调整资源分配。

-

进程控制:Cgroups可以控制Cgroup中进程组的行为。管理员可以设置进程组的优先级、调度策略等,以控制进程组的执行顺序和资源分配。

-

层次结构:Cgroups支持层次结构,可以将多个Cgroup组织成一个树状结构,形成Cgroup的层次管理。这使得管理员可以更灵活地组织和管理进程组。

Cgroups的工作原理如下:

-

Cgroup目录:每个Cgroup都有一个对应的虚拟文件系统目录,用于存储Cgroup的配置和统计信息。

-

控制文件:Cgroup目录中的控制文件可以用来设置资源限制、优先级等。管理员可以通过修改这些控制文件来调整Cgroup的行为。

-

任务关联:进程可以通过将自己的PID(进程标识符)写入Cgroup目录中的tasks文件来将自己关联到Cgroup中。一个进程可以关联到多个Cgroup,这样就可以实现资源的多层次管理。

-

层次管理:Cgroups支持层次结构,通过在Cgroup目录中创建子目录和父目录的关联,形成Cgroup的层次结构。资源限制和统计信息在层次结构中向下传递,从而实现对进程组的层次管理。

总结起来,Cgroups是Linux中的一种重要机制,用于实现对进程组的资源隔离、资源限制和资源管理。它通过控制文件、任务关联和层次管理来实现这些功能。Cgroups在现代操作系统中被广泛应用,特别是在容器技术中起到了重要的作用。

2.2.2 Cgroups与资源管理

Cgroups(Control groups)是Linux操作系统中一种资源管理机制,用于限制和管理进程组的资源使用。Cgroups与资源管理的关系如下:

-

CPU资源管理:Cgroups可以限制每个Cgroup组中进程的CPU使用量。通过设置CPU配额(CPU quota)和CPU周期(CPU period),可以控制进程组在一定时间内使用CPU的百分比。这样可以确保不同进程组之间的公平分配,避免某个进程组占用过多的CPU资源。

-

内存资源管理:Cgroups可以限制每个Cgroup组中进程的内存使用量。通过设置内存限制(memory.limit)和内存保证(memory.soft_limit),可以控制进程组可以使用的最大内存量。当内存使用超过限制时,Cgroups会按照一定的策略(如OOM-killer)来选择性关闭一些进程,以释放内存。

-

网络资源管理:Cgroups可以限制每个Cgroup组中进程的网络带宽使用。通过设置网络控制器(net_cls)和网络队列调度(net_prio),可以限制进程组的网络流量。这样可以避免某个进程组占用过多的网络带宽,保证其他进程组的网络性能。

-

磁盘IO资源管理:Cgroups可以限制每个Cgroup组中进程的磁盘IO使用量。通过设置块设备调度器(blkio)和IO带宽限制(blkio.throttle.io_bandwidth),可以控制进程组对磁盘IO的访问速度。这样可以确保不同进程组之间的公平分配,避免某个进程组过度占用磁盘IO资源。

Cgroups通过对进程组的资源使用进行限制和管理,可以实现资源的隔离和保护,确保系统中的各个进程组之间能够公平共享资源。此外,Cgroups还支持资源统计和进程控制等功能,可以方便地监控和调整资源分配。因此,Cgroups在容器技术和虚拟化等场景下被广泛应用,提供了强大的资源管理能力。

2.3 联合文件系统(UnionFS)

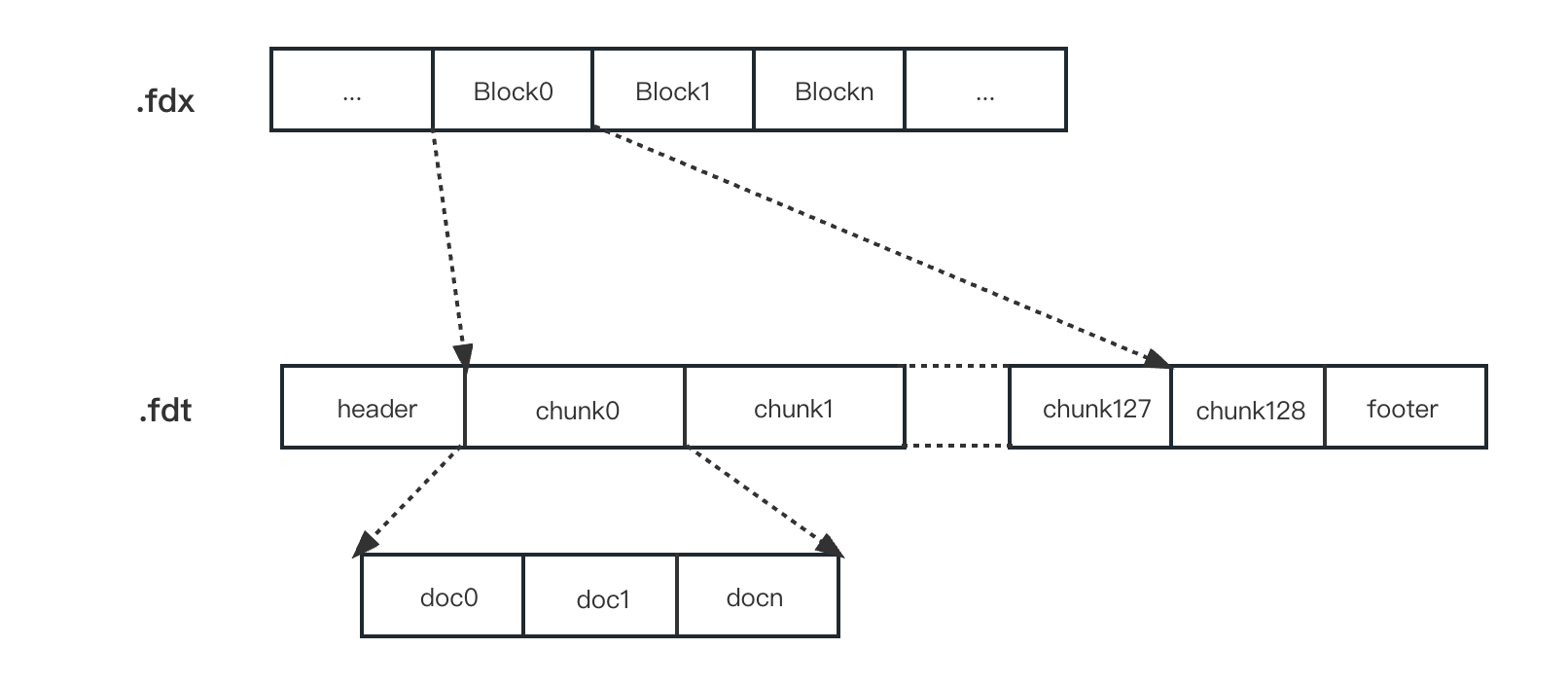

2.3.1 联合文件系统的原理

联合文件系统(UnionFS)是一种文件系统技术,它将多个独立的文件系统合并为一个单一的逻辑文件系统。联合文件系统的原理如下:

-

层级结构:联合文件系统由多个层级组成。每个层级包含一个基础文件系统(base filesystem)和一个或多个叠加文件系统(overlay filesystems)。基础文件系统通常是只读的,而叠加文件系统是可读写的。

-

挂载关系:在联合文件系统中,基础文件系统和叠加文件系统被挂载到同一个挂载点上。基础文件系统被挂载为只读,而叠加文件系统被挂载为可读写。

-

文件查找:当进行文件查找时,联合文件系统会从上至下依次在每个层级中查找文件。如果在某个层级中找到该文件,则直接返回,后续层级不再查找。如果在多个层级中都找不到该文件,则返回文件不存在的错误。

-

写时拷贝:当对叠加文件系统进行写操作时,联合文件系统不会直接修改原始文件,而是将修改的内容复制到一个新的位置,然后在叠加文件系统中进行修改。这样可以保持基础文件系统的只读状态,防止对原始文件的修改。

联合文件系统的原理使得多个文件系统能够在逻辑上合并为一个单一的文件系统,同时保留了每个文件系统的特性。这样可以实现对多个文件系统的聚合和统一管理,提供更灵活、更高效的文件系统操作。在容器技术中,联合文件系统被广泛应用,用于实现容器的文件系统隔离和镜像分层等功能。

2.3.1 联合文件系统在LXC中的应用

在LXC中,联合文件系统(UnionFS)被广泛应用于容器的文件系统隔离和镜像分层。具体来说,联合文件系统在LXC中的应用体现在以下几个方面:

-

文件系统隔离:每个LXC容器都有自己的文件系统,通过联合文件系统的使用,可以实现容器内的文件系统与宿主机之间的隔离。每个容器的文件系统都是基于共享的基础文件系统,这样就可以保障容器之间的文件隔离,每个容器都拥有自己的根文件系统,并且可以在其中进行读写操作,而不会影响到其他容器或宿主机的文件系统。

-

镜像分层:LXC容器的镜像可以使用联合文件系统进行分层管理。每个镜像可以看作是一个文件系统的层级,基础镜像作为基础文件系统,而后续的镜像作为叠加文件系统。通过联合文件系统的机制,每个镜像只需记录自己的变化,而不需要完整复制整个文件系统。这样就可以大大减少镜像的存储空间占用,并加快容器的创建和启动速度。

-

文件系统共享:多个容器可以共享同一个基础文件系统,这样可以节省存储空间,并且对于共享的文件和目录,容器之间可以进行快速的访问和共享。对于只读的文件系统,多个容器可以同时引用同一个文件,而不需要复制多份。

总的来说,联合文件系统在LXC中的应用,使得LXC容器可以实现高效的文件系统隔离、镜像分层和文件共享,提高了容器的性能、灵活性和可维护性。同时,联合文件系统的使用也使得LXC容器的创建和启动速度更快,占用的存储空间更少,提升了容器的整体效率。

三、LXC的配置与管理

详见《LXC的原理及应用详解(二)》

四、LXC的应用场景

详见《LXC的原理及应用详解(三)》

五、LXC的安全与隔离

详见《LXC的原理及应用详解(三)》

六、LXC的未来展望

详见《LXC的原理及应用详解(三)》

七、结语

文章至此,已接近尾声!希望此文能够对大家有所启发和帮助。同时,感谢大家的耐心阅读和对本文档的信任。在未来的技术学习和工作中,期待与各位大佬共同进步,共同探索新的技术前沿。最后,再次感谢各位的支持和关注。您的支持是作者创作的最大动力,如果您觉得这篇文章对您有所帮助,请分享给身边的朋友和同事!

![[C++核心编程-02]----C++引用详解和使用方法分析](https://img-blog.csdnimg.cn/direct/962c8c50d2f545d296449d3351d609ff.png)